Votre logiciel de comptabilité est à la fois votre atout majeur et votre plus grande vulnérabilité. Les cybercriminels perfectionnent sans cesse leurs tactiques pour compromettre la sécurité de votre logiciel de comptabilité, mettant en péril la réputation et la rentabilité de votre entreprise.

Une seule violation peut coûter des milliers d’euros, perturber vos opérations, briser la confiance de vos clients et nuire à votre réputation.

Mais je vous informe, pas pour vous effrayer. Avec les bonnes mesures de sécurité, vous pouvez protéger vos données comptables contre les menaces. Dans cet article, je vous propose 15 conseils pratiques et efficaces pour rendre vos données financières infaillibles et déjouer les cybercriminels.

- Mettre en place des politiques de mots de passe solides

- Utiliser l’authentification multi-facteurs (MFA)

- Chiffrer les données au repos et en transit

- Mettre en place des mises à jour régulières et une gestion des correctifs

- Contrôle des accès et des autorisations des employés

- Sauvegardes régulières des données

- Segmentation du réseau

- Utiliser des systèmes de détection d’intrusion (IDS)

- Effectuer des audits de sécurité réguliers

- Utiliser un réseau privé virtuel (VPN) pour l’accès à distance

- Mettre en place des mesures de sécurité pour les e-mails

- Mettre en œuvre une protection des terminaux

- Mettre en place des intégrations API sécurisées

- Former les employés aux bonnes pratiques en cybersécurité

- Adopter une architecture Zero Trust

1. Mettre en place des politiques de mots de passe solides

"Password123" n’est plus suffisant. Des mots de passe faibles, c’est comme laisser votre porte d’entrée grande ouverte. Les cybercriminels peuvent rapidement les exploiter pour accéder à vos données financières et les endommager.

Comment corriger ça ? En instaurant une politique de mots de passe inébranlable. Voici ce que vous devez faire :

- Imposer des mots de passe d’au moins 12 caractères

- Mélanger majuscules, minuscules, chiffres et symboles

- Interdire les mots communs et les informations facilement devinables (comme les prénoms et dates de naissance)

- Obliger le changement du mot de passe tous les 90 jours

- Utiliser un gestionnaire de mots de passe pour générer et stocker des mots de passe complexes

Comment Dropbox lutte contre les mots de passe faibles

Dropbox prend la sécurité des mots de passe très au sérieux. Ils :

- Exigent un minimum de 8 caractères, mais recommandent vivement d’en choisir des plus longs.

- Utilisent zxcvbn, un estimateur open source de robustesse des mots de passe, pour aider les utilisateurs à créer des mots de passe solides.

- Proposent l’authentification à deux facteurs pour une sécurité supplémentaire.

Si Dropbox, avec ses millions d’utilisateurs, accorde la priorité à la robustesse des mots de passe, pourquoi pas vous ?

2. Utiliser l’authentification multi-facteurs (MFA)

Avoir des mots de passe solides est un excellent début… Mais ce n’est pas infaillible. L’authentification multi-facteurs (MFA) agit comme le vigile personnel de votre mot de passe. Même si un pirate découvre votre mot de passe, il ne pourra pas accéder à votre compte sans cette seconde étape de vérification.

Comment fonctionne la MFA :

- Saisir votre nom d’utilisateur et votre mot de passe.

- Effectuer une seconde vérification :

- Un code reçu par SMS ou via une application d’authentification.

- Données biométriques comme l’empreinte digitale ou la reconnaissance faciale.

- Une clé de sécurité physique.

Bien que la mise en place de l’authentification multifacteur (MFA) puisse paraître contraignante, elle augmente la sécurité de votre compte de 99,9 %. De nombreux logiciels de comptabilité proposent la MFA gratuitement, donc l’ignorer revient à laisser vos données — et votre argent — sans protection.

3. Chiffrez les données au repos et en transit

Considérez le chiffrement comme la cape d’invisibilité de vos données, transformant vos informations financières en un message secret brouillé, lisible seulement par des personnes autorisées. Pour sécuriser vos données, il est essentiel de les chiffrer aussi bien lorsqu’elles sont en attente (au repos) que lorsqu’elles traversent Internet (en transit).

Menace : Les données non chiffrées sont une cible facile pour les cybercriminels. Qu’elles soient interceptées lors de leur transmission ou consultées dans leur stockage, elles peuvent être facilement utilisées ou revendues.

Impact :

- Divulgation d’informations financières sensibles.

- Risque accru d’usurpation d’identité et de fraude.

- Conséquences légales pour un manque de protection des données clients ou utilisateurs.

Données au repos : Ce sont vos informations qui « patientent » sur votre ordinateur ou dans le cloud. Chiffrez-les avec :

- Chiffrement intégral du disque pour tous les appareils

- Services de stockage cloud chiffrés

- Fonctionnalités de chiffrement intégrées à votre logiciel de comptabilité

Données en transit : Ce sont vos données lorsqu’elles circulent. Protégez-les en :

- Utilisant le protocole HTTPS pour tout logiciel de comptabilité basé sur le web

- Employant des protocoles de transfert de fichiers sécurisés (SFTP ou FTPS) lors des déplacements de données

- En mettant en place un VPN pour l’accès à distance

Vérifiez si votre logiciel de comptabilité propose le chiffrement de bout en bout. Cela signifie que vos données sont chiffrées dès qu’elles quittent votre appareil jusqu’à leur arrivée à destination. C’est le nec plus ultra en matière de protection des données.

Le chiffrement selon QuickBooks Online

Intuit, l’entreprise derrière QuickBooks Online, ne plaisante pas avec le chiffrement.

- Elle utilise un chiffrement SSL 128 bits pour toutes les données en transit.

- Pour les données au repos, elle applique plusieurs couches de protection, dont le chiffrement AES 256 bits pour les données stockées.

- Elle chiffre même les données échangées entre ses propres centres de données.

C’est comme Fort Knox, mais pour vos finances.

4. Mises à jour régulières des logiciels et gestion des correctifs

Parlons de ces mises à jour logicielles agaçantes que vous remettez sans cesse à plus tard. Vous savez, celles qui apparaissent toujours quand vous êtes en plein travail important ?

Ces mises à jour ne servent pas seulement à ajouter de nouvelles fonctionnalités. Elles corrigent souvent des failles de sécurité que les pirates rêvent d’exploiter.

Alors, comment rester à jour ?

- Si possible, réglez votre logiciel de comptabilité pour qu’il se mette à jour automatiquement

- Sinon, vérifiez les mises à jour chaque semaine et installez-les sans attendre

- N’oubliez pas de mettre à jour votre système d’exploitation et les autres logiciels associés

- Surveillez les bulletins de sécurité de vos fournisseurs de logiciels

Mais attention : les mises à jour peuvent parfois provoquer des dysfonctionnements. C’est pourquoi vous avez besoin d’une stratégie de gestion des correctifs :

- Testez les mises à jour dans un environnement non productif en premier

- Effectuez une sauvegarde de vos données avant d'appliquer les mises à jour

- Planifiez les mises à jour en dehors des heures de travail pour minimiser les perturbations

- Prévoyez un plan de retour arrière au cas où quelque chose tournerait mal

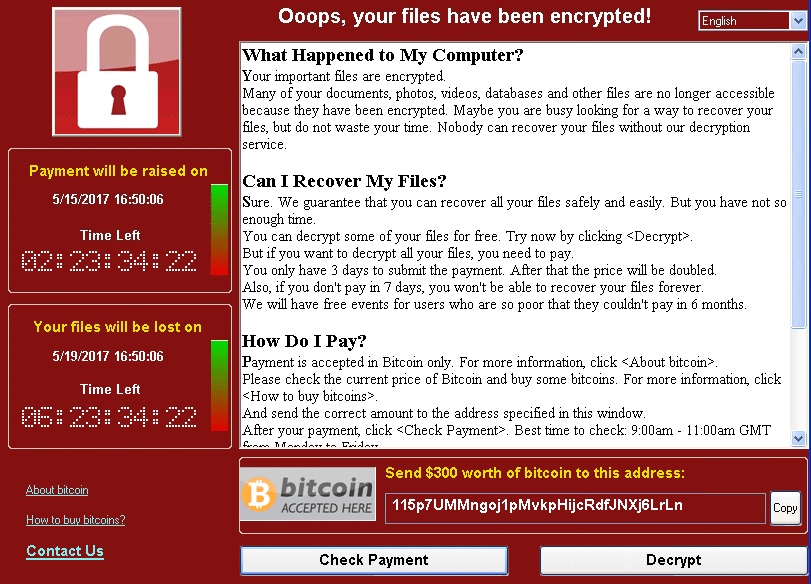

Microsoft et l’attaque par ransomware WannaCry

En 2017, l’attaque par ransomware WannaCry (aussi appelé WannaCrypt… ou WannaDecryptor) a exploité des failles dans les systèmes Windows obsolètes. Après avoir infecté un ordinateur Windows, il a chiffré les fichiers du disque dur, les rendant inaccessibles aux utilisateurs. Il exigeait ensuite le paiement d’une rançon en Bitcoin pour obtenir leur déchiffrement.

Microsoft avait déjà publié un correctif pour Server Message Block (SMB) environ deux mois avant cette attaque, et ceux qui avaient mis à jour leurs systèmes ont été protégés. Cet exemple souligne combien il est crucial de garder ses logiciels à jour afin de protéger ses données.

5. Contrôle d’accès et autorisations des employés

Parlons maintenant de qui voit quoi dans votre logiciel comptable. Ce n’est pas une question de confiance, mais de sécurité intelligente.

Pensez à vos données financières comme à un bâtiment hautement sécurisé. Vous ne donneriez pas un passe-partout à tous les employés, n’est-ce pas ? Il en va de même pour votre logiciel comptable.

Voici comment verrouiller l’accès :

- Utilisez le principe du moindre privilège : Accordez aux employés un accès uniquement à ce dont ils ont absolument besoin pour travailler

- Mettez en place des contrôles d’accès basés sur les rôles (RBAC)

- Examinez et mettez à jour ces droits d’accès régulièrement

- Mettez en place une authentification forte des utilisateurs pour chaque compte

- Utilisez l’authentification unique (SSO) si possible pour gérer l’accès à plusieurs systèmes

Mais il ne s’agit pas simplement de mettre en place des accès une fois pour toutes. Il faut rester vigilant :

- Supprimez immédiatement l’accès lorsqu’un employé quitte l’entreprise

- Ajustez les droits lorsqu’une personne change de poste

- Réalisez des audits réguliers pour vérifier qui a accès à quoi

Voici un exemple concret : votre équipe commerciale a sans doute besoin de saisir les données clients, mais a-t-elle besoin de consulter les informations sur la paie ? Non. Le service RH a besoin d’informations sur les employés, mais un accès complet aux rapports financiers ? Probablement pas.

6. Sauvegardes régulières des données

Nettoyer régulièrement vos données financières, c’est un peu comme souscrire une assurance pour vos actifs numériques d’entreprise.

En cas de cyberattaque, de catastrophe naturelle ou d’erreur humaine, disposer de sauvegardes à jour peut faire la différence entre une reprise rapide et un arrêt prolongé et coûteux de l’activité.

Alors, comment éviter ce scénario cauchemardesque ?

- Suivez la règle du 3-2-1 : 3 copies de vos données, sur 2 types de supports différents, avec 1 copie hors site

- Automatisez vos sauvegardes — ne comptez pas sur quelqu'un pour s'en souvenir

- Chiffrez vos sauvegardes (oui, j’insiste encore sur le chiffrement)

- Testez régulièrement vos sauvegardes pour vous assurer qu'elles fonctionnent réellement

Perte de données GitLab

GitLab a connu un important incident de perte de données en 2017 suite à une suppression accidentelle lors d'un processus de réplication de base de données. Cela leur a causé plus de 36 heures d’indisponibilité — fâcheux, mais ça aurait pu être pire. Heureusement, leur politique stricte de sauvegarde leur a permis de restaurer la majeure partie des données perdues.

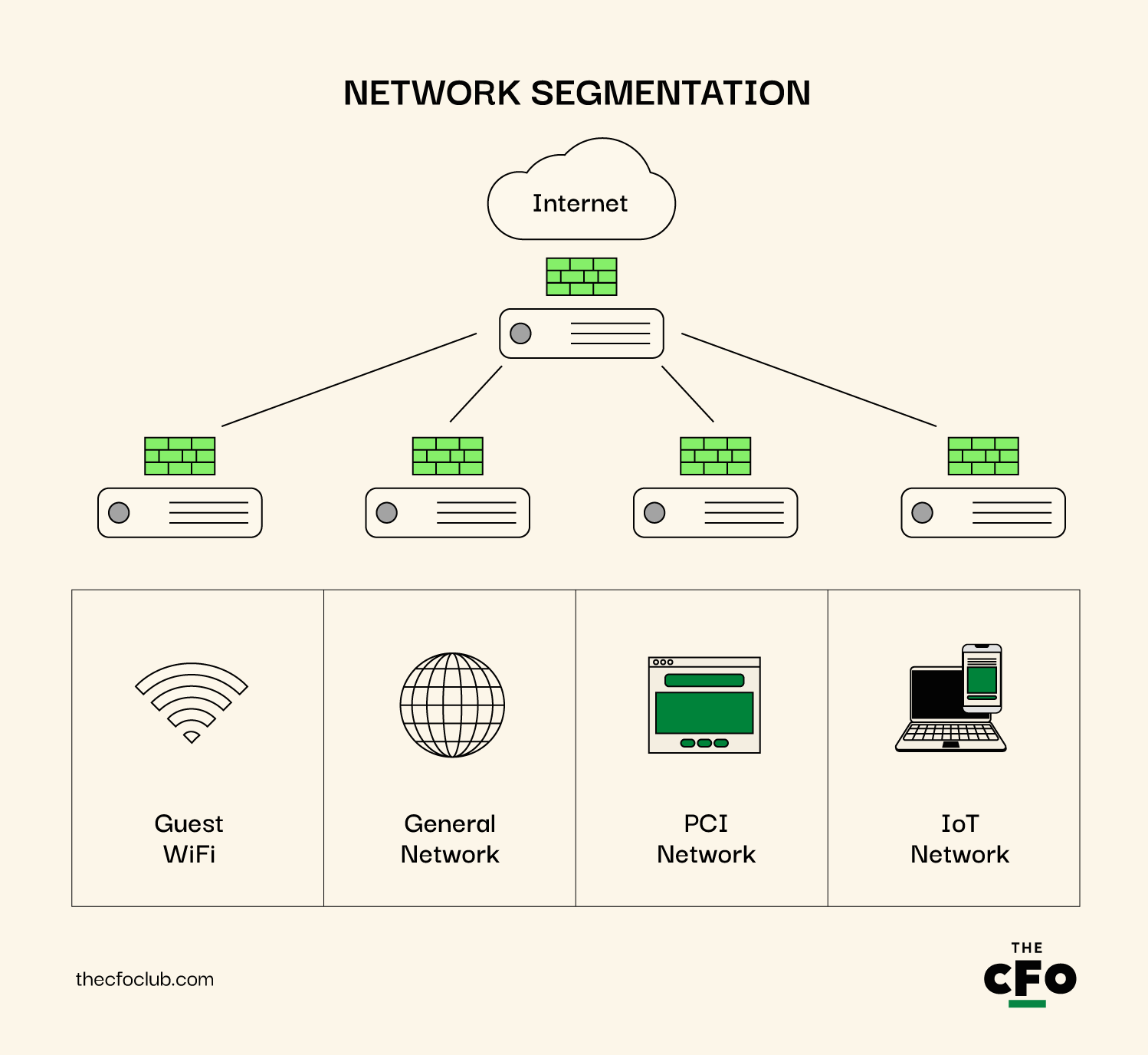

7. Segmentation du réseau

Parlons de diviser pour mieux régner… votre réseau, en l’occurrence. La segmentation du réseau, c’est un peu comme construire des pièces sécurisées dans votre forteresse de données.

Voici pourquoi c’est important : Si un hacker pénètre dans une partie de votre réseau, vous ne voulez pas qu’il ait accès à tout. C’est comme contenir un incendie dans une seule pièce plutôt que de laisser toute la maison partir en fumée.

Alors, comment découper votre réseau ?

- Séparez vos systèmes comptables du réseau général

- Utilisez des réseaux locaux virtuels (VLAN) pour créer des divisions logiques

- Installez des pare-feux entre les segments du réseau

- Mettez en place des contrôles d’accès stricts entre les segments

Ce n’est pas qu’une question de menaces externes. La segmentation du réseau vous protège aussi des risques internes.

Envisagez cette configuration :

- Segment comptable : réservé au personnel financier et aux systèmes associés

- Segment d’activité générale : pour les opérations quotidiennes

- Réseau invité : pour les visiteurs ou les appareils personnels

- Segment IoT : pour tous ces objets connectés qui peuvent représenter des points faibles de sécurité

Comment MITRE a contenu une cyberattaque grâce à la micro-segmentation

En avril 2024, MITRE a été victime d'une cyberattaque qui a réussi à contourner leurs VPN et leur authentification multifacteur. Mais grâce à leur configuration intelligente avec segmentation réseau, ils ont pu isoler rapidement les zones compromises.

Ils ont utilisé ce que l’on appelle la micro-segmentation, partie intégrante de leur approche « zero trust », qui leur a vraiment permis de couper toute communication entre les systèmes infectés et sains. Cette mesure a été cruciale pour empêcher que la brèche ne se propage davantage.

Aucune organisation n’est à l’abri de ce type de cyberattaque, pas même une qui s’efforce de maintenir le plus haut niveau de cybersécurité possible.

Les menaces et les attaques deviennent de plus en plus sophistiquées et nécessitent une vigilance accrue ainsi que de nouvelles approches de défense.

8. Mettre en place des systèmes de détection d’intrusion (IDS)

Les systèmes de détection d'intrusion (IDS) sont comme les alarmes haute technologie de votre logiciel de comptabilité, vous alertant en cas d'activité suspecte ou de potentielles violations de sécurité. Ils :

- Détectent les menaces potentielles en temps réel

- Vous alertent en cas d’activité suspecte

- Vous aident à réagir rapidement en cas d’intrusion réelle

- Gardent une trace de l’activité réseau pour les analyses forensiques

Cependant, tous les IDS ne se valent pas. Vous avez le choix :

- IDS basés sur le réseau (NIDS) : Surveille le trafic sur l’ensemble de votre réseau

- IDS basés sur l’hôte (HIDS) : Surveille les activités suspectes sur des appareils spécifiques

- Détection basée sur les signatures : Recherche des modèles connus d’activités malveillantes

- Détection basée sur les anomalies : Signale les comportements inhabituels par rapport aux schémas normaux

Attention à ne pas considérer les IDS comme une équipe de sécurité : ils servent à la détection, pas à la prévention. C'est le système d’alarme, pas la serrure de la porte. Il vous faut les deux.

9. Effectuez des audits de sécurité réguliers

Considérez les audits de sécurité comme des bilans de santé réguliers de votre logiciel de comptabilité, permettant d’identifier les vulnérabilités avant qu’elles ne se transforment en menaces sérieuses. Ces audits garantissent que vos mesures de sécurité sont à jour et solides.

Voici pourquoi vous devez le faire :

- Détecter les vulnérabilités du système

- Assurer la conformité aux réglementations

- Rester en avance sur les menaces émergentes

- Orienter les améliorations de la sécurité

Voyons maintenant ce qu’un audit de sécurité doit couvrir :

- Examen des contrôles d’accès et droits des utilisateurs

- Évaluation des pratiques de chiffrement des données

- Évaluation des mesures de sécurité réseau

- Vérification de la gestion des mises à jour et des correctifs logiciels

- Revue des procédures de sauvegarde et de restauration

- Évaluation des mesures de sécurité physique

N’auditez pas que la technique. Examinez aussi vos processus : les employés respectent-ils les protocoles de sécurité ? Les données sensibles sont-elles manipulées correctement ?

La fréquence compte. Au minimum, faites un audit complet chaque année. Mais pour les systèmes critiques comme votre logiciel de comptabilité ? Davantage de vérifications valent le coup.

10. Utilisez des réseaux privés virtuels (VPN) pour l’accès à distance

Parlons du travail à distance… depuis n’importe où. Le télétravail est formidable, mais cela peut vite devenir un cauchemar pour la sécurité si l’on n’y prend pas garde. Voici les VPN : votre tunnel personnel sécurisé à travers le Far West du Wi-Fi public.

Voici pourquoi les VPN sont indispensables :

- Chiffrent la connexion internet

- Dissimulent l’adresse IP

- Empêchent l'espionnage sur les réseaux publics

- Permettent un accès sécurisé au réseau de l’entreprise, où que vous soyez

Mais tous les VPN ne se valent pas. Voici les critères à privilégier :

- Chiffrement robuste (au moins AES-256)

- Politique stricte de non-conservation des logs

- Fonction de "kill switch"

- Authentification multi-facteurs

Voici l’erreur la plus courante : beaucoup n’utilisent leur VPN que pour les activités « importantes ». Erreur. Utilisez-le en permanence lorsque vous travaillez à distance. Ce Wi-Fi de café qui a l’air inoffensif ? Il pourrait bien être le terrain de jeu d’un pirate.

11. Renforcez la Sécurité des Emails

L’email est la colonne vertébrale des communications professionnelles, mais aussi le terrain de chasse favori des pirates informatiques. Il est temps de transformer votre boîte de réception d’un cauchemar potentiel en une forteresse numérique.

Voici pourquoi la sécurité des emails n’est pas négociable :

- Les attaques de phishing démarrent souvent par un email suspect

- Des données financières sensibles transitent fréquemment par email

- Les malwares adorent voyager via les pièces jointes d’email

Alors, comment recommander de sécuriser vos emails ?

- Utilisez des filtres anti-spam performants pour bloquer les menaces évidentes

- Mettez en place le chiffrement des emails pour les données sensibles

- Activez le Sender Policy Framework (SPF) pour éviter l’usurpation d’email

- Mettez en place la norme DMARC (Domain-based Message Authentication, Reporting & Conformance)

- Privilégiez le partage de fichiers sécurisé à l’envoi de pièces jointes volumineuses ou sensibles par email

Sachez que le maillon faible de la sécurité email est souvent le facteur humain. La formation régulière pour repérer les tentatives de phishing et manipuler correctement les données sensibles est essentielle. Nous utilisons NINJIO pour nos sessions de formation régulières, et — je n’aurais jamais cru dire ça d’un service d’information en cybersécurité — je l’adore.

12. Mettez en Place une Protection des Terminaux

Les terminaux comme les ordinateurs, tablettes ou smartphones sont les portes d’entrée pour accéder à vos logiciels comptables. Leur sécurité est cruciale puisque ce sont souvent les premières cibles des cyberattaques.

Voici pourquoi la protection des terminaux est essentielle :

- Bloque les malwares avant qu’ils n’infectent votre réseau

- Détecte et réagit aux comportements suspects en temps réel

- Prévient la perte de données en cas de terminal compromis

- Donne une visibilité sur tous les appareils accédant à votre système

Pour renforcer la sécurité de vos terminaux, procédez ainsi :

- Installez des logiciels anti-malware et antivirus puissants sur tous les appareils

- Utilisez des solutions de détection et de réponse pour terminaux (EDR) pour une protection avancée

- Mettez en place des politiques de contrôle des appareils (par exemple, restreindre l’usage des clés USB)

- Activez le chiffrement complet du disque sur tous les terminaux

- Maintenez à jour tous les logiciels et systèmes d’exploitation des terminaux

13. Réalisez des Intégrations API Sécurisées

Des intégrations API sécurisées jouent le rôle de diplomates chevronnés : elles assurent que les données puissent circuler en toute sécurité entre vos logiciels comptables et d'autres systèmes, suivant des protocoles stricts pour garantir leur intégrité et leur confidentialité.

Voici pourquoi la sécurité des API est cruciale :

- Les API peuvent donner un accès direct aux données financières sensibles

- Des API non sécurisées peuvent être exploitées lors de failles de sécurité

- Beaucoup de processus comptables modernes dépendent fortement des intégrations

- Les vulnérabilités API peuvent compromettre plusieurs systèmes connectés

Pour verrouiller vos API :

- Utilisez une authentification forte pour tout accès API (OAuth 2.0 est un bon début)

- Mettez en place une limitation du débit pour éviter les abus

- Chiffrez toutes les données transmises via les APIs

- Auditez et mettez régulièrement à jour les jetons d'accès API

- Surveillez l'utilisation de l'API pour détecter les comportements inhabituels

On oublie souvent de surveiller les APIs tierces qu’on utilise. Celles-ci nécessitent également une vigilance !

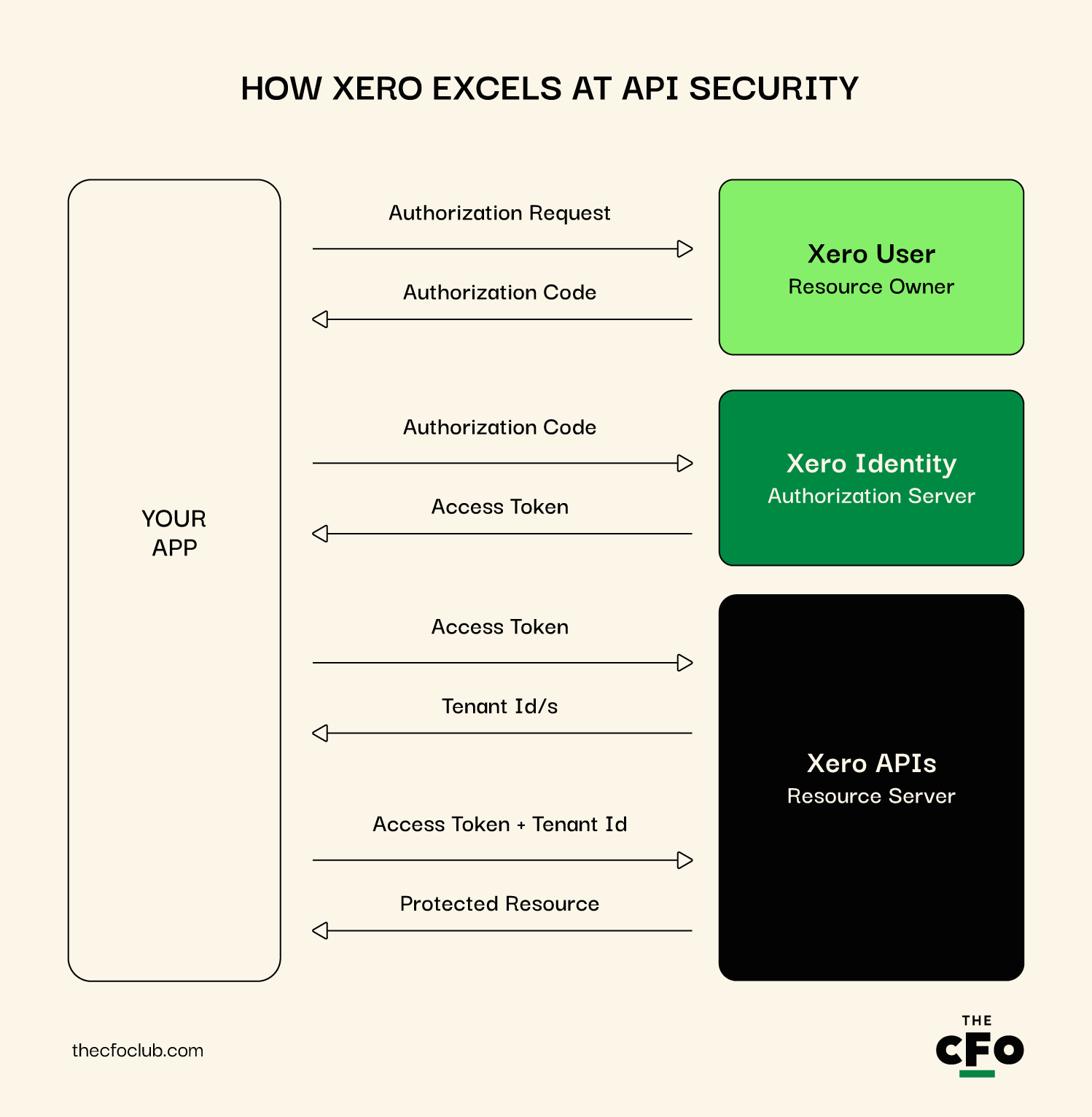

Comment Xero excelle dans la sécurité des API

Ce qui est impressionnant avec la stratégie API de Xero, c’est l’utilisation d’un accès à portée limitée. Cela signifie que lorsque vous connectez une application à Xero, vous pouvez préciser exactement quelles données cette application peut consulter. Vous souhaitez qu’une application lise les factures mais n’ait pas accès à la réconciliation bancaire ? Aucun problème.

Xero utilise également OAuth 2.0 pour l'authentification API, qui est considérée comme le standard de l'industrie. Ils fournissent une documentation détaillée pour les développeurs afin de l'implémenter de façon sécurisée.

14. Sensibiliser les employés aux meilleures pratiques de cybersécurité

Bon, parlons de votre arme secrète contre les cybermenaces : votre équipe. Toute la technologie sophistiquée du monde n'y changera rien si quelqu'un se laisse avoir par une arnaque de phishing ou utilise "password123" comme mot de passe.

Voici pourquoi la formation des employés est cruciale :

- L’erreur humaine est impliquée dans la plupart des violations de données

- Les cybermenaces évoluent constamment

- Les employés sont votre première ligne de défense

- Une culture de sensibilisation à la sécurité renforce votre défense globale

Si vous ne souhaitez pas vous inscrire à NINJIO, voici ce que vous pouvez faire à la place :

- Sessions de formation régulières (au moins tous les trimestres)

- Attaques de phishing simulées pour tester la vigilance

- Politiques de sécurité claires et faciles à suivre

- Récompenses pour ceux qui détectent et signalent des menaces potentielles

- Intégrer la sécurité dans l’intégration des nouveaux employés

Considérer la formation à la cybersécurité comme un événement ponctuel serait une erreur. Celle-ci doit être continue et évoluer en même temps que les menaces auxquelles vous êtes confronté.

N'oubliez pas, l'objectif n'est pas de rendre votre équipe paranoïaque, mais vigilante et informée. Encouragez les questions et instaurez un climat où chacun se sent à l’aise de signaler un problème potentiel.

Comment Wave responsabilise ses utilisateurs

Wave, le logiciel de comptabilité gratuit, adopte une approche intéressante en matière d’éducation des utilisateurs. Ils ont créé un « Centre de Sécurité » complet au sein de leur plateforme. Ce n’est pas simplement une page statique de conseils ; il s'agit d'une ressource interactive qui guide les utilisateurs à travers les meilleures pratiques en sécurité.

Wave a également apporté une dimension ludique à la sécurité : ils proposent un “score de sécurité” qui évalue le niveau de sécurité du compte de l’utilisateur, assorti de suggestions pour s’améliorer. Cela transforme la sécurité en tâche positive et proactive, au lieu d'une corvée.

15. Adopter une architecture Zero Trust

Adopter une architecture Zero Trust, c’est comme vérifier l’identité de chaque personne qui entre chez vous, peu importe la fréquence de ses visites. Elle repose sur un principe de “ne jamais faire confiance, toujours vérifier” et garantit que chaque demande d’accès à votre réseau ou à vos données soit authentifiée et autorisée, même si elle émane de l’intérieur de l’organisation.

Menace : Les modèles de sécurité traditionnels accordent souvent une confiance implicite aux utilisateurs internes, ce qui peut mener à des failles si une personne à l’intérieur est compromise ou mal intentionnée.

Impact :

- Exposition accrue aux menaces internes et aux violations de données.

- Risque plus élevé d’attaques externes exploitant la confiance interne.

- Difficulté à contenir les brèches une fois qu'elles se produisent, en raison d'un accès généralisé.

Prévention :

- Vérifiez toutes les demandes d'accès : Mettez en place des mesures de sécurité qui authentifient et autorisent chaque demande d'accès, quelle qu'en soit la source.

- Utilisez l’authentification multifacteur (MFA) : Assurez-vous que la MFA est requise pour tous les utilisateurs accédant à des systèmes et données sensibles.

- Implémentez le principe du moindre privilège : Accordez aux utilisateurs le niveau d'accès minimum nécessaire pour leurs fonctions.

- Surveillance continue et journalisation : Conservez des journaux détaillés de toute l'activité réseau et examinez-les régulièrement pour détecter d'éventuelles menaces de sécurité.

Le modèle BeyondCorp de Google

Google a mis en place un modèle de sécurité Zero Trust appelé BeyondCorp, qui permet aux employés de travailler plus en sécurité depuis pratiquement n'importe où, sans avoir besoin d'un VPN traditionnel.

Ce modèle s'appuie sur les identifiants de l'appareil et de l'utilisateur plutôt que sur le périmètre réseau pour accorder l’accès, ce qui renforce considérablement la capacité de Google à protéger ses données et ses systèmes contre les menaces externes comme internes.

Autres menaces à surveiller

Voici d'autres menaces à surveiller de près.

- Intégrité des transactions et des audits : Modification des transactions financières, des calculs fiscaux ou des journaux d'audit pour détourner des fonds, frauder sur les impôts ou dissimuler des activités frauduleuses.

- Stratégies de fraude : Insertion de fausses factures et modifications non autorisées de la paie, y compris l’ajout d’employés fictifs, pour détourner des paiements ou gonfler les dépenses.

- Exploitation des technologies : Exploitation de vulnérabilités du stockage cloud, abus d’API et failles de sécurité des appareils IoT pour accéder à des données sensibles ou les manipuler.

- Techniques avancées de manipulation : Utilisation de deepfakes pour des attaques de phishing sophistiquées, le vol d’identifiants et l’ingénierie sociale afin de dérober des informations de connexion ou des données sensibles.

- Risques de sécurité internes : Menaces internes de la part d’employés ayant accès à des informations sensibles, pouvant entraîner des fuites de données ou du sabotage.

Et si je ne peux pas appliquer ces conseils ?

Vous vous sentez dépassé ? Pas d’inquiétude, vous n’êtes pas seul. Mettre en œuvre des mesures de sécurité solides peut être difficile, surtout pour les petites entreprises ou celles qui ne disposent pas de personnel informatique dédié. Voici ce que vous pouvez faire :

- Parlez à votre fournisseur : Planifiez un appel sécurité, demandez les fonctionnalités intégrées et les mesures complémentaires possibles.

- Établissez un interlocuteur : Demandez un référent sécurité dédié qui comprenne vos besoins pour une communication d’urgence rapide.

- Élaborez un plan : Définissez une feuille de route sécurité adaptée avec des priorités et un calendrier. Clarifiez les responsabilités : ce qui est géré par votre fournisseur et ce qui reste à votre charge.

- Envisagez les services managés : Étudiez les services de sécurité proposés par votre fournisseur ou des prestataires externes. Évaluez le coût par rapport au risque potentiel d’une faille de sécurité.

- Restez informé : Abonnez-vous aux alertes sécurité, participez à des webinaires et rejoignez des forums pour échanger avec des pairs confrontés aux mêmes défis.

Commencez par ce que vous pouvez maîtriser et progressez petit à petit. Votre fournisseur doit être votre partenaire dans cette démarche.

En résumé : la sécurité de vos données financières n’est pas négociable

À mesure que la technologie progresse, les cybermenaces deviennent elles aussi plus sophistiquées, notamment avec l’essor des risques liés à ChatGPT. Sécuriser votre logiciel comptable est une nécessité absolue pour la santé et l’intégrité de votre entreprise.

La sécurité est un processus continu, pas une solution ponctuelle. Que vous soyez un entrepreneur gérant vous-même votre comptabilité ou un DAF supervisant un grand département financier, les principes restent les mêmes : vigilance, formation et mise en œuvre sont vos meilleurs boucliers contre les menaces informatiques.

N’oubliez pas, le coût de la mise en place de ces mesures de sécurité représente une fraction de ce qu’une fuite de données pourrait vous coûter — non seulement en argent, mais aussi en réputation et en confiance.

Prêt à renforcer la sécurité de votre comptabilité et à prendre une longueur d’avance sur les cybermenaces ? Abonnez-vous à notre newsletter gratuite pour obtenir des conseils d’experts, des guides approfondis et les retours d’expérience des leaders de la finance et de la cybersécurité qui font évoluer le secteur des logiciels comptables.