Deine Buchhaltungssoftware ist sowohl deine größte Stärke als auch deine größte Schwachstelle. Cyberkriminelle entwickeln ständig neue Taktiken, um die Sicherheit deiner Buchhaltungssoftware zu kompromittieren und setzen so den Ruf und den Gewinn deines Unternehmens aufs Spiel.

Ein einziger Sicherheitsvorfall kann tausende Euro kosten, den Betrieb stören und das Vertrauen deiner Kunden sowie deinen Ruf zerstören.

Ich sage das nicht, um Angst zu machen – sondern um zu informieren. Mit den richtigen Sicherheitsvorkehrungen kannst du deine Buchhaltungsdaten vor Bedrohungen schützen. In diesem Artikel zeige ich dir 15 praktische, effektive Tipps, wie du deine Finanzdaten maximal absicherst und Cyberkriminellen einen Schritt voraus bist.

- Starke Passwort-Richtlinien umsetzen

- Multi-Faktor-Authentifizierung (MFA) verwenden

- Daten im Ruhezustand und bei der Übertragung verschlüsseln

- Regelmäßige Software-Updates und Patch-Management

- Zugriffs- und Berechtigungsmanagement für Mitarbeitende

- Regelmäßige Datensicherungen

- Netzwerksegmentierung

- Intrusion Detection Systems (IDS) implementieren

- Regelmäßige Sicherheitsüberprüfungen durchführen

- Virtual Private Networks (VPNs) für Remote-Zugriff einsetzen

- E-Mail-Sicherheitsmaßnahmen umsetzen

- Endpunktschutz implementieren

- Sichere API-Integrationen einrichten

- Mitarbeitende zu Best Practices im Bereich Cybersicherheit schulen

- Zero Trust-Architektur einführen

1. Starke Passwort-Richtlinien umsetzen

"Password123" reicht schon längst nicht mehr aus. Schwache Passwörter sind, als würde man seine Haustür sperrangelweit offen lassen. Cyberkriminelle können diese Schwächen blitzschnell ausnutzen, um auf deine Finanzdaten zuzugreifen und diese zu schädigen.

Wie beheben wir das? Indem wir eine wasserdichte Passwort-Richtlinie umsetzen. Was du dafür tun solltest:

- Passwörter müssen mindestens 12 Zeichen lang sein

- Verwendung von Groß- und Kleinbuchstaben, Zahlen und Symbolen

- Verbot von gängigen Wörtern und leicht zu erratenden Infos (wie Namen und Geburtsdaten)

- Passwortwechsel alle 90 Tage vorschreiben

- Passwortmanager nutzen, um komplexe Passwörter zu generieren und zu speichern

Wie Dropbox schwache Passwörter unterbindet

Dropbox nimmt Passwortsicherheit sehr ernst. Sie:

- Verlangen mindestens 8 Zeichen, empfehlen aber deutlich längere.

- Nutzen zxcvbn, ein Open-Source-Tool zur Berechnung der Passwortstärke, um Nutzende bei der Erstellung starker Passwörter zu unterstützen.

- Bieten Zwei-Faktor-Authentifizierung für eine zusätzliche Sicherheitsschicht an.

Wenn ein Unternehmen wie Dropbox mit Millionen von Nutzerinnen und Nutzern so viel Wert auf Passwortstärke legt, solltest du das dann nicht auch tun?

2. Multi-Faktor-Authentifizierung (MFA) verwenden

Starke Passwörter sind ein guter Anfang... Aber nicht narrensicher. Hier kommt die Multi-Faktor-Authentifizierung (MFA) ins Spiel – der persönliche Türsteher für dein Passwort. Selbst wenn ein Hacker dein Passwort knackt, erhält er ohne diesen zweiten Verifikationsschritt keinen Zugriff auf dein Konto.

So funktioniert MFA:

- Benutzername und Passwort eingeben.

- Einen zweiten Verifizierungsschritt bestehen:

- Ein Code per SMS oder Authentifizierungs-App.

- Biometrische Daten wie Fingerabdruck oder Gesichtserkennung.

- Ein physischer Sicherheitsschlüssel.

Auch wenn die Einrichtung von MFA zunächst mühsam erscheint, erhöht sie die Sicherheit Ihres Kontos um 99,9 %. Viele Buchhaltungsprogramme bieten MFA kostenlos an, daher ist das Überspringen, als würden Sie Ihre Daten — und Ihr Geld — offenlegen.

3. Daten im Ruhezustand und während der Übertragung verschlüsseln

Stellen Sie sich Verschlüsselung wie einen unsichtbaren Umhang für Ihre Daten vor — sie verwandelt Ihre Finanzinformationen in eine verschlüsselte Geheimbotschaft, die nur befugte Personen lesen können. Für die Datensicherheit ist es entscheidend, Ihre Daten sowohl im Ruhezustand (at rest) als auch während der Übertragung (in transit) zu verschlüsseln.

Bedrohung: Unverschlüsselte Daten sind ein leichtes Ziel für Cyberkriminelle. Egal, ob sie während der Übertragung abgefangen oder im Speicher erreicht werden, können sie leicht genutzt oder verkauft werden.

Auswirkungen:

- Offenlegung sensibler Finanzdaten.

- Erhöhtes Risiko von Identitätsdiebstahl und Betrug.

- Rechtliche Konsequenzen durch unzureichenden Schutz von Kunden- oder Klientendaten.

Daten im Ruhezustand: Das sind Ihre Informationen, die auf dem Computer oder in der Cloud gespeichert sind. Verschlüsseln Sie sie durch:

- Festplattenverschlüsselung auf allen Geräten

- Verschlüsselte Cloud-Speicherdienste

- Eingebaute Verschlüsselungsfunktionen in Ihrer Buchhaltungssoftware

Daten während der Übertragung: Das sind Ihre Daten, wenn sie durchs Internet reisen. Schützen Sie sie durch:

- Verwendung von HTTPS für alle webbasierte Buchhaltungssoftware

- Einsatz von sicheren Dateiübertragungsprotokollen (SFTP oder FTPS) beim Verschieben von Daten

- Einrichtung eines VPN für den Fernzugriff

Überprüfen Sie, ob Ihre Buchhaltungssoftware End-to-End-Verschlüsselung anbietet. Das bedeutet, Ihre Daten sind verschlüsselt, sobald sie Ihr Gerät verlassen, bis sie ihr Ziel erreichen. Das ist der Goldstandard beim Datenschutz.

QuickBooks Onlines Verschlüsselungs-Strategie

Intuit, das Unternehmen hinter QuickBooks Online, macht beim Thema Verschlüsselung keine halben Sachen.

- Sie verwenden 128-bit SSL-Verschlüsselung für alle Datenübertragungen.

- Für Daten im Ruhezustand nutzen sie mehrere Schutzebenen, einschließlich AES 256-bit Verschlüsselung für gespeicherte Daten.

- Sogar zwischen eigenen Rechenzentren werden Daten verschlüsselt.

Das ist wie Fort Knox – nur für Ihre Finanzen.

4. Regelmäßige Softwareupdates und Patch-Management

Sprechen wir über die lästigen Software-Updates, die Sie immer wieder aufschieben. Sie wissen schon, die, die immer dann erscheinen, wenn Sie gerade mitten in einer wichtigen Aufgabe stecken?

Diese Updates bringen nicht nur glänzende neue Funktionen – sie schließen oft auch Sicherheitslücken, auf die es Hacker abgesehen haben.

Wie bleiben Sie hier am Ball?

- Stellen Sie Ihre Buchhaltungssoftware nach Möglichkeit so ein, dass sie automatisch aktualisiert wird

- Falls nicht, prüfen Sie wöchentlich auf Updates und installieren Sie diese so bald wie möglich

- Vergessen Sie das Betriebssystem und andere zugehörige Programme nicht

- Behalten Sie Sicherheitshinweise Ihres Softwareanbieters im Auge

Aber Vorsicht: Updates können manchmal auch Probleme verursachen. Aus diesem Grund brauchen Sie eine Patch-Management-Strategie:

- Testen Sie Updates zuerst in einer Nicht-Produktionsumgebung

- Sichern Sie Ihre Daten, bevor Sie Updates anwenden

- Planen Sie Updates außerhalb der Geschäftszeiten, um Störungen zu minimieren

- Halten Sie einen Rollback-Plan bereit, falls etwas schiefgeht

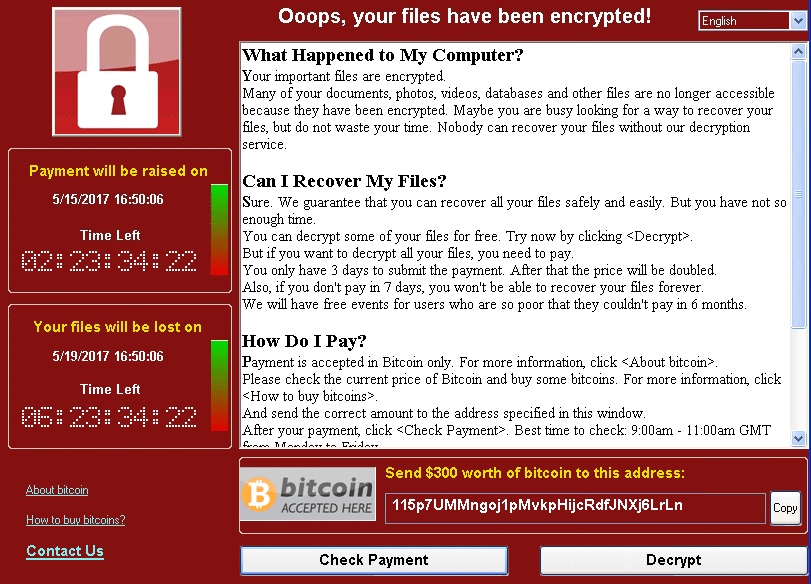

Microsoft und der WannaCry-Ransomware-Angriff

Im Jahr 2017 nutzte der WannaCry (auch bekannt als WannaCrypt ... auch bekannt als WannaDecryptor) Ransomware-Angriff Schwachstellen in veralteten Windows-Systemen aus. Nach der Infektion eines Windows-Computers verschlüsselte er Dateien auf der Festplatte und machte sie für Benutzer unzugänglich. Anschließend forderte er eine Lösegeldzahlung in Bitcoin für die Entschlüsselung.

Microsoft hatte etwa zwei Monate vor diesem Angriff bereits einen Patch für die Schwachstelle im Server Message Block (SMB) veröffentlicht, und diejenigen, die ihre Systeme aktualisiert hatten, waren vor dem Angriff geschützt. Dieses Beispiel unterstreicht, wie wichtig es ist, Software regelmäßig zu aktualisieren, um Daten zu schützen.

5. Kontrolle des Mitarbeiterzugriffs und Berechtigungen

Lassen Sie uns besprechen, wer in Ihrer Buchhaltungssoftware was sehen darf. Es geht nicht um Vertrauen, sondern um intelligente Sicherheit.

Stellen Sie sich Ihre Finanzdaten wie ein Hochsicherheitsgebäude vor. Sie würden doch auch nicht jedem Mitarbeitenden einen Generalschlüssel geben, oder? Das Gleiche gilt für Ihre Buchhaltungssoftware.

So sichern Sie Ihre Daten ab:

- Nutzung des Prinzips der minimalen Berechtigung: Geben Sie Mitarbeitenden nur Zugriff auf das, was sie tatsächlich für ihre Arbeit benötigen

- Richten Sie rollenbasierte Zugriffskontrollen (RBAC) ein

- Überprüfen und aktualisieren Sie diese Berechtigungen regelmäßig

- Implementieren Sie eine starke Benutzer-Authentifizierung für jedes Konto

- Nutzen Sie, wenn möglich, Single Sign-On (SSO), um den Zugriff über mehrere Systeme hinweg zu verwalten

Aber es reicht nicht, das einmal einzurichten und dann zu vergessen. Sie müssen am Ball bleiben:

- Entziehen Sie den Zugang sofort, wenn ein Mitarbeitender das Unternehmen verlässt

- Passen Sie die Berechtigungen an, wenn jemand die Rolle wechselt

- Führen Sie regelmäßige Audits dazu durch, wer Zugriff worauf hat

Hier ein echtes Beispiel: Ihr Vertriebsteam muss wahrscheinlich Kundendaten eingeben, aber brauchen sie Zugriff auf Gehaltsdaten? Nein. Ihre Personalabteilung benötigt Mitarbeiterdaten, aber einen vollständigen Zugriff auf Finanzberichte? Wahrscheinlich nicht.

6. Regelmäßige Datensicherungen

Das regelmäßige Aufräumen Ihrer Finanzdaten ist wie eine Versicherung für die digitalen Vermögenswerte Ihres Unternehmens.

Im Falle eines Cyberangriffs, einer Naturkatastrophe oder eines menschlichen Fehlers kann eine aktuelle Datensicherung den Unterschied zwischen einer schnellen Wiederherstellung und einer langen, kostspieligen Ausfallzeit bedeuten.

Wie vermeiden wir also dieses Albtraumszenario?

- Folgen Sie der 3-2-1-Regel: 3 Kopien Ihrer Daten, auf 2 verschiedenen Medientypen, mit 1 Kopie extern gelagert

- Automatisieren Sie Ihre Backups — verlassen Sie sich nicht darauf, dass jemand daran denkt

- Verschlüsseln Sie Ihre Backups (ja, ich rede wieder über Verschlüsselung)

- Testen Sie Ihre Backups regelmäßig, um sicherzustellen, dass sie tatsächlich funktionieren

GitLab-Datenverlust

GitLab erlitt 2017 einen erheblichen Datenverlust durch ein versehentliches Löschen beim Replikationsprozess der Datenbank. Das führte zu über 36 Stunden Ausfallzeit — schlimm, aber es hätte schlimmer kommen können. Zum Glück konnten sie dank ihrer rigorosen Backup-Richtlinie den Großteil der verlorenen Daten wiederherstellen.

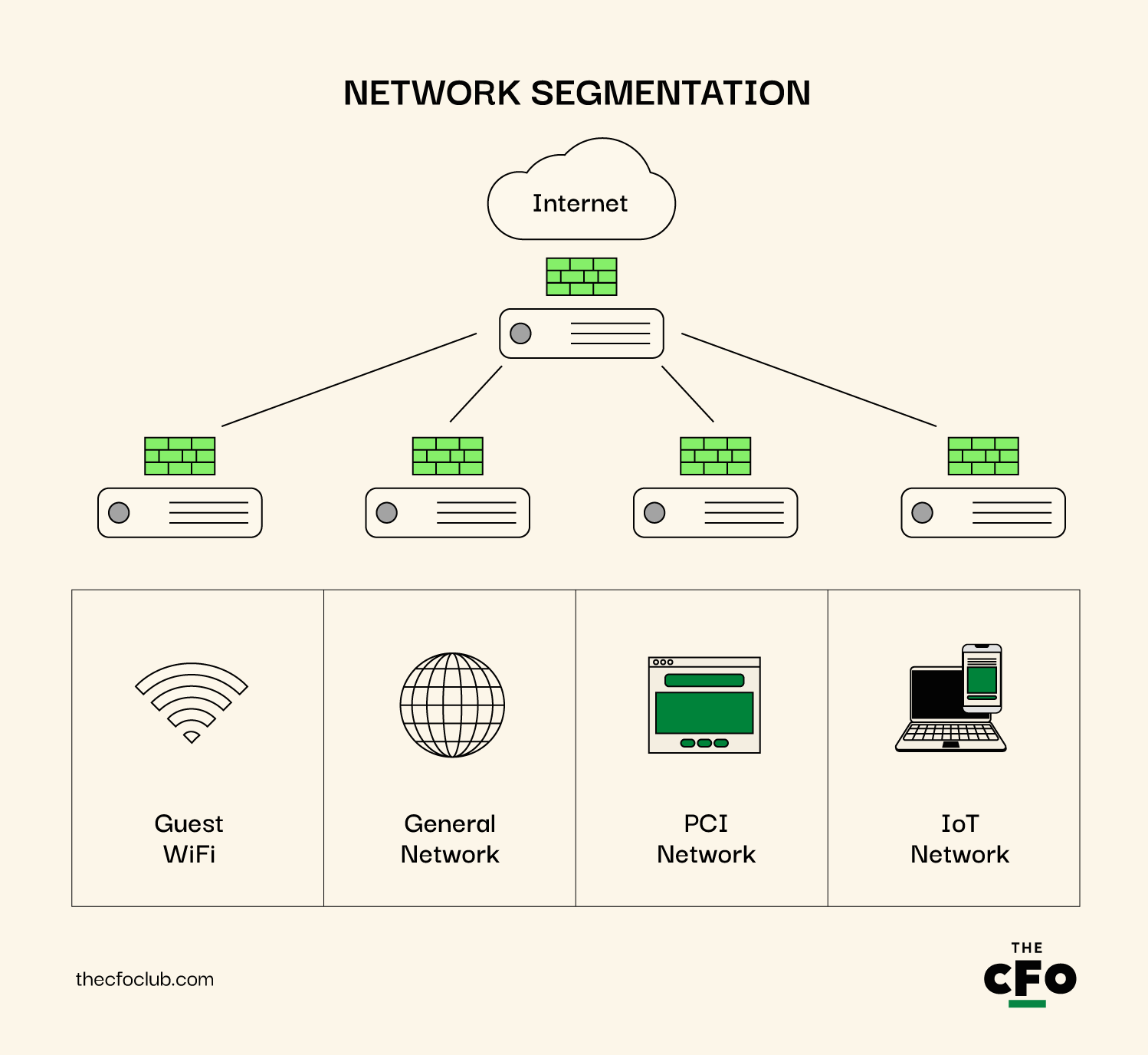

7. Netzwerksegmentierung

Sprechen wir über das Teilen und Erobern… Ihres Netzwerks, versteht sich. Netzwerksegmentierung ist so, als würden Sie sichere Räume in Ihrer Datenfestung errichten.

Darum ist das wichtig: Wenn ein Hacker in einen Teil Ihres Netzwerks eindringt, soll er nicht freien Zugang zu allem haben. Es ist wie einen Brand in einem Raum einzudämmen, statt das ganze Haus niederbrennen zu lassen.

Wie teilen Sie Ihr Netzwerk nun sinnvoll auf?

- Trennen Sie Ihre Buchhaltungssysteme vom übrigen Netzwerk

- Nutzen Sie virtuelle LANs (VLANs), um logische Abgrenzungen zu schaffen

- Setzen Sie Firewalls zwischen den Segmenten ein

- Implementieren Sie strenge Zugriffskontrollen zwischen den Bereichen

Es geht nicht nur um externe Bedrohungen. Netzwerksegmentierung schützt Sie auch vor Risiken im eigenen Haus.

Stellen Sie sich folgendes Szenario vor:

- Abrechnungssegment: Nur für Finanzmitarbeiter und -systeme

- Allgemeines Unternehmenssegment: Für das tägliche Geschäft

- Gästenetz: Für Besucher oder private Geräte

- IoT-Segment: Für all die smarten Geräte, die potenzielle Schwachstellen darstellen könnten

Wie MITRE einen Cyberangriff mit Mikrosegmentierung eindämmen konnte

Im April 2024 wurde MITRE Ziel eines Cyberangriffs, der sich trotz VPNs und Multifaktor-Authentifizierung Zugang verschafft hat. Dank ihres klug strukturierten Netzwerks mit Segmentierung konnten sie die kompromittierten Bereiche jedoch rasch isolieren.

Sie setzten auf sogenannte Mikrosegmentierung, Teil ihres Zero-Trust-Ansatzes. Das half enorm: Die Kommunikation zwischen infizierten und sauberen Systemen wurde sofort unterbunden — entscheidend, um eine weitere Ausbreitung zu verhindern.

Keine Organisation ist vor dieser Art von Cyberangriff sicher, nicht einmal eine, die das höchste Maß an Cybersicherheit anstrebt.

Die Bedrohungen und Angriffe werden immer ausgefeilter und erfordern erhöhte Wachsamkeit und neue Verteidigungsansätze.

8. Intrusion-Detection-Systeme (IDS) einführen

Intrusion Detection Systems (IDS) sind wie Hightech-Alarmanlagen für Ihre Buchhaltungssoftware – sie schlagen Alarm bei verdächtigen Aktivitäten oder möglichen Sicherheitsverletzungen. Sie:

- Erkennen Bedrohungen in Echtzeit

- Benachrichtigen Sie bei verdächtigen Aktivitäten

- Helfen Ihnen, bei tatsächlichen Sicherheitsvorfällen schnell zu reagieren

- Führen ein Protokoll der Netzwerkaktivitäten für forensische Analysen

Aber IDS ist nicht gleich IDS. Sie haben mehrere Möglichkeiten:

- Netzwerkbasierte IDS (NIDS): Überwacht den gesamten Datenverkehr in Ihrem Netzwerk

- Hostbasierte IDS (HIDS): Beobachtet verdächtige Aktivitäten auf einzelnen Geräten

- Signaturbasierte Erkennung: Sucht nach bekannten Mustern bösartiger Aktivitäten

- Anomaliebasierte Erkennung: Meldet ungewöhnliches Verhalten anhand der üblichen Muster

Verwechseln Sie IDS nicht mit einem Sicherheitsteam: Es geht um die Erkennung, nicht um die Verhinderung. IDS ist das Alarmsystem – aber das ersetzt nicht das Schloss an der Tür. Sie brauchen beides.

9. Führen Sie regelmäßige Sicherheitsaudits durch

Stellen Sie sich Sicherheitsaudits wie routinemäßige Gesundheitschecks für Ihre Buchhaltungssoftware vor: Sie identifizieren Schwachstellen, bevor daraus ernsthafte Bedrohungen entstehen können. Diese Prüfungen stellen sicher, dass Ihre Schutzmaßnahmen zeitgemäß und effektiv sind.

Deshalb sollten Sie regelmäßig auditieren:

- Erkennen von Systemschwachstellen

- Sicherstellung der Einhaltung gesetzlicher Vorschriften

- Vorsprung vor neuen Bedrohungen behalten

- Orientierung für Verbesserungen der IT-Sicherheit

Hier ein Überblick, was ein Sicherheitsaudit abdecken sollte:

- Überprüfung von Zugriffsrechten und Benutzerberechtigungen

- Bewertung der eingesetzten Verschlüsselungsmethoden

- Beurteilung der Maßnahmen zur Netzwerksicherheit

- Prüfung von Software-Updates und Patch-Management

- Überprüfung von Backup- und Wiederherstellungskonzepten

- Bewertung von physischen Sicherheitsmaßnahmen

Prüfen Sie nicht nur Ihre Technik. Werfen Sie auch einen Blick auf Ihre Prozesse. Halten Ihre Mitarbeitenden die Sicherheitsvorgaben ein? Werden sensible Daten korrekt behandelt?

Die Häufigkeit ist entscheidend. Mindestens einmal im Jahr sollten Sie eine vollständige Prüfung durchführen. Doch bei kritischen Systemen wie Ihrer Buchhaltungssoftware? Häufigere Überprüfungen sind ratsam.

10. Verwenden Sie Virtual Private Networks (VPNs) für den Fernzugriff

Lassen Sie uns über das Arbeiten von ... nun ja, überall sprechen. Remote-Arbeiten ist praktisch, kann aber schnell zum Sicherheitsrisiko werden, wenn Sie nicht aufpassen. Lernen Sie VPN kennen: Ihren persönlichen, sicheren Tunnel durch den Wilden Westen öffentlicher WLAN-Netze.

Deshalb sind VPNs ein Muss:

- Verschlüsselt die Internetverbindung

- Verbirgt die IP-Adresse

- Verhindert das Abhören in öffentlichen Netzwerken

- Ermöglicht sicheren Zugriff auf das Firmennetzwerk – von überall aus

Aber nicht jedes VPN ist gleich gut. Achten Sie auf folgende Kriterien:

- Starke Verschlüsselung (mindestens AES-256)

- Keine Protokollierung der Nutzungsdaten

- Kill-Switch-Funktion

- Mehrfaktor-Authentifizierung

Hier machen viele Leute oft einen Fehler: Sie verwenden VPNs nur für "wichtige" Dinge. Falsch. Nutzen Sie es immer, wenn Sie remote arbeiten. Das scheinbar harmlose WLAN im Café? Es könnte ein Spielplatz für Hacker sein.

11. E-Mail-Sicherheitsmaßnahmen durchsetzen

E-Mail ist das Rückgrat der geschäftlichen Kommunikation, aber auch das bevorzugte Jagdrevier von Hackern. Es ist Zeit, Ihr Postfach aus einem potenziellen Sicherheitsalptraum in eine digitale Festung zu verwandeln.

Darum ist E-Mail-Sicherheit unverzichtbar:

- Phishing-Angriffe beginnen oft mit einer fragwürdigen E-Mail

- Sensible Finanzdaten werden häufig per E-Mail verschickt

- Schadsoftware hängt sich gerne an E-Mail-Anhänge an

Wie empfehle ich, Ihre E-Mails abzusichern?

- Verwenden Sie starke Spam-Filter, um offensichtliche Bedrohungen abzufangen

- Setzen Sie E-Mail-Verschlüsselung für sensible Daten ein

- Aktivieren Sie das Sender Policy Framework (SPF) zur Vermeidung von E-Mail-Spoofing

- Setzen Sie Domain-based Message Authentication, Reporting & Conformance (DMARC) ein

- Verwenden Sie für große oder sensible Dateien sichere Dateiübertragung statt E-Mail

Denken Sie daran: Das schwächste Glied in der E-Mail-Sicherheit ist oft der Mensch. Regelmäßige Schulungen zum Erkennen von Phishing-Versuchen und dem Umgang mit sensiblen Daten sind entscheidend. Wir nutzen NINJIO für unsere regelmäßigen Trainings – und ich hätte nie gedacht, so etwas über einen Cybersecurity-Informationsdienst zu sagen – aber ich liebe es.

12. Endgeräteschutz implementieren

Endgeräte wie Computer, Tablets und Smartphones sind die Zugangspunkte, über die Nutzer mit Ihrer Buchhaltungssoftware interagieren. Die Absicherung dieser Geräte ist entscheidend, weil sie oft das erste Ziel von Cyberangriffen sind.

Darum ist Endgeräteschutz so wichtig:

- Blockiert Schadsoftware, bevor sie Ihr Netzwerk infiziert

- Erkennt und reagiert in Echtzeit auf verdächtige Aktivitäten

- Verhindert Datenverlust durch kompromittierte Geräte

- Verschafft Ihnen einen Überblick über alle Geräte, die auf Ihr System zugreifen

Um Ihre Endgeräte abzusichern, gehen Sie folgendermaßen vor:

- Installieren Sie auf allen Geräten starke Anti-Malware- und Anti-Virus-Software

- Verwenden Sie Endpoint Detection and Response (EDR) für erweiterten Schutz

- Setzen Sie Richtlinien für Gerätekontrolle um (z. B. Einschränkung der USB-Nutzung)

- Aktivieren Sie Festplattenverschlüsselung auf allen Endgeräten

- Halten Sie alle Endgerätesoftware und Betriebssysteme stets aktuell

13. Sichere API-Integrationen implementieren

Sichere API-Integrationen wirken wie gut geschulte Diplomaten: Sie sorgen dafür, dass Daten sicher zwischen Ihrer Buchhaltungssoftware und anderen Systemen übertragen werden – mit strengen Protokollen, die Integrität und Vertraulichkeit der ausgetauschten Daten schützen.

Darum ist API-Sicherheit entscheidend:

- APIs können direkten Zugang zu sensiblen Finanzdaten bieten

- Unsichere APIs können für Datenlecks ausgenutzt werden

- Viele moderne Buchhaltungsprozesse setzen stark auf Integrationen

- API-Schwachstellen können mehrere verbundene Systeme kompromittieren

Um Ihre APIs abzusichern:

- Verwenden Sie eine starke Authentifizierung für jeglichen API-Zugriff (OAuth 2.0 ist ein guter Anfang)

- Implementieren Sie eine Zugriffsbeschränkung, um Missbrauch zu verhindern

- Verschlüsseln Sie alle über APIs übermittelten Daten

- Überprüfen und aktualisieren Sie regelmäßig API-Zugangstokens

- Überwachen Sie die API-Nutzung auf ungewöhnliche Muster

Oft übersehen Menschen die von ihnen verwendeten Drittanbieter-APIs. Diese erfordern ebenfalls Aufmerksamkeit!

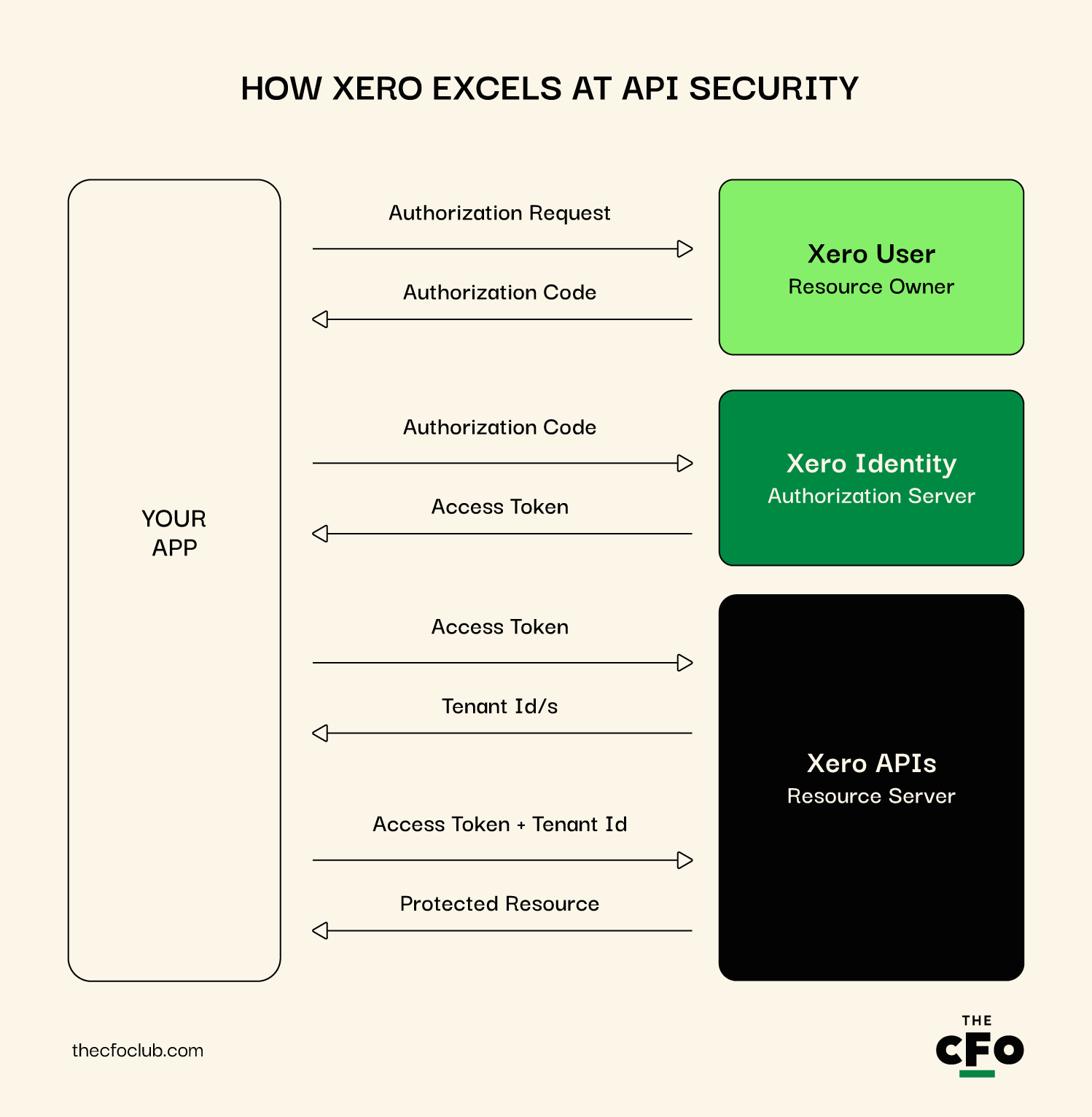

Wie Xero bei der API-Sicherheit überzeugt

Bemerkenswert an Xeros API-Strategie ist die Verwendung von Zugriffsbereichen. Das bedeutet: Wenn Sie eine App mit Xero verbinden, können Sie genau festlegen, auf welche Daten diese App zugreifen darf. Soll eine App Rechnungen lesen, aber keinen Zugriff auf Ihre Bankabstimmung haben? Kein Problem.

Xero verwendet außerdem OAuth 2.0 für die API-Authentifizierung, was als Branchenstandard gilt. Sie stellen Entwicklern eine detaillierte Dokumentation zur Verfügung, wie dies sicher implementiert wird.

14. Schulen Sie Mitarbeiter in den besten Praktiken der Cybersicherheit

Kommen wir nun zu Ihrer Geheimwaffe im Kampf gegen Cyberbedrohungen: Ihr Team. Die ausgefeilteste Technik nützt nichts, wenn jemand auf eine Phishing-Mail hereinfällt oder "password123" als Login benutzt.

Deshalb ist Mitarbeiterschulung entscheidend:

- Die meisten Datenlecks haben ihren Ursprung im menschlichen Fehler

- Cyber-Bedrohungen entwickeln sich ständig weiter

- Mitarbeiter sind Ihre erste Verteidigungslinie

- Eine sicherheitsbewusste Unternehmenskultur stärkt Ihre gesamte Abwehr

Wenn Sie sich nicht bei NINJIO anmelden möchten, können Sie stattdessen Folgendes tun:

- Regelmäßige Schulungen (mindestens vierteljährlich)

- Simulierte Phishing-Angriffe zur Überprüfung des Bewusstseins

- Klare, leicht verständliche Sicherheitsrichtlinien

- Belohnungen für das Aufdecken und Melden potenzieller Gefahren

- Die Sicherheit als festen Bestandteil der Einarbeitung neuer Mitarbeiter machen

Cybersicherheitsschulungen als einmalige Angelegenheit zu behandeln, ist ein Fehler. Diese müssen fortlaufend und anpassungsfähig sein – genauso wie die Bedrohungen, denen Sie begegnen.

Bedenken Sie: Ziel ist es nicht, Ihr Team paranoid zu machen, sondern vorsichtig und informiert. Ermutigen Sie zu Fragen und schaffen Sie ein Klima, in dem Mitarbeiter mögliche Probleme ohne Scheu melden können.

Wie Wave Anwender stärkt

Wave, die kostenlose Buchhaltungssoftware, verfolgt einen interessanten Ansatz bei der Nutzerschulung. Sie haben ein umfassendes "Security Center" in ihrer Plattform geschaffen. Das ist nicht einfach eine statische Seite mit Tipps, sondern eine interaktive Ressource, die Anwender Schritt für Schritt durch Sicherheitsbest-Practices führt.

Wave hat das Thema Sicherheit zudem spielerisch gestaltet. Es gibt eine "Security Score"-Funktion, die bewertet, wie gut Nutzer ihr Konto abgesichert haben und Verbesserungen vorschlägt. So wird Sicherheit zu einer proaktiven und positiven Aufgabe – und nicht zu einer Pflichtübung.

15. Führen Sie eine Zero-Trust-Architektur ein

Die Einführung einer Zero-Trust-Architektur ist vergleichbar damit, jeden Besucher Ihres Hauses zu überprüfen, egal wie oft er schon zu Besuch war. Sie folgt dem Prinzip „niemals vertrauen, immer überprüfen“, und stellt sicher, dass jede Anforderung auf Netzwerk- oder Datenzugriff authentifiziert und autorisiert wird – selbst wenn sie aus dem Unternehmen selbst stammt.

Bedrohung: Herkömmliche Sicherheitsmodelle gehen oft vom Vertrauen gegenüber internen Nutzern aus, was zu Vorfällen führen kann, wenn ein Insider kompromittiert oder böswillig wird.

Auswirkung:

- Größere Angriffsfläche durch interne Bedrohungen und Datenlecks.

- Erhöhtes Risiko von externen Angriffen, die interne Vertrauensverhältnisse ausnutzen.

- Schwierigkeiten bei der Eindämmung von Vorfällen, da weitreichende Zugriffe bestehen.

Prävention:

- Überprüfen Sie alle Zugriffsanfragen: Implementieren Sie Sicherheitsmaßnahmen, die jede Zugriffsanfrage authentifizieren und autorisieren, unabhängig von der Quelle.

- Verwenden Sie Multi-Faktor-Authentifizierung (MFA): Stellen Sie sicher, dass MFA für alle Benutzer verlangt wird, die auf sensible Systeme und Daten zugreifen.

- Implementieren Sie das Prinzip der minimalen Rechtevergabe: Gewähren Sie Benutzern nur die minimal notwendigen Zugriffsrechte für ihre jeweilige Rolle.

- Kontinuierliche Überwachung und Protokollierung: Führen Sie detaillierte Protokolle aller Netzwerkaktivitäten und überprüfen Sie diese regelmäßig, um potenzielle Sicherheitsbedrohungen zu erkennen.

Googles BeyondCorp-Modell

Google hat ein Zero-Trust-Sicherheitsmodell mit dem Namen BeyondCorp implementiert, das es Mitarbeitern ermöglicht, von nahezu jedem Standort aus sicherer zu arbeiten – ganz ohne den Bedarf eines traditionellen VPNs.

Dieses Modell stützt sich auf Geräte- und Benutzeridentität statt einer Netzwerk-Perimeter-Abgrenzung, um Zugriff zu gewähren. Dadurch verbessert Google seine Fähigkeiten erheblich, Daten und Systeme sowohl vor externen als auch vor internen Bedrohungen zu schützen.

Weitere Bedrohungen, auf die Sie achten sollten

Hier sind einige weitere Risiken, die Sie im Blick behalten sollten.

- Integrität von Transaktionen und Prüfungen: Veränderung von Finanztransaktionen, Steuerberechnungen oder Prüfprotokollen, um Gelder zu unterschlagen, Steuern zu hinterziehen oder betrügerische Aktivitäten zu verschleiern.

- Betrugsszenarien: Einschleusen gefälschter Rechnungen und unbefugte Änderungen an Gehaltsabrechnungen, einschließlich der Aufnahme von Scheinangestellten, um Zahlungen umzuleiten oder Ausgaben zu erhöhen.

- Technologie-Ausnutzung: Ausnutzen von Schwachstellen in Cloud-Speicher, Missbrauch von APIs und Sicherheitslücken bei IoT-Geräten, um auf sensible Daten zuzugreifen oder diese zu manipulieren.

- Fortgeschrittene Manipulationstechniken: Einsatz von Deepfakes für anspruchsvolle Phishing-Angriffe, zum Sammeln von Zugangsdaten und zur Social Engineering, um Zugangsdaten oder vertrauliche Daten zu stehlen.

- Interne Sicherheitsrisiken: Bedrohungen durch Insider, z.B. Mitarbeiter mit Zugang zu sensiblen Informationen, die zu Datenlecks oder Sabotage führen könnten.

Was tun, wenn Sie diese Tipps nicht umsetzen können?

Fühlen Sie sich überfordert? Keine Sorge, Sie sind nicht allein. Die Umsetzung starker Sicherheitsmaßnahmen kann besonders für kleine Unternehmen oder Organisationen ohne eigene IT-Abteilung herausfordernd sein. Das können Sie tun:

- Sprechen Sie mit Ihrem Anbieter: Vereinbaren Sie ein Sicherheitsgespräch, informieren Sie sich über eingebaute Funktionen und zusätzliche Maßnahmen.

- Benennen Sie einen Ansprechpartner: Fordern Sie eine zuständige Sicherheitskontaktperson, die Ihre Bedürfnisse kennt, um im Notfall schnell kommunizieren zu können.

- Erstellen Sie einen Plan: Entwickeln Sie eine individuelle Sicherheitsroadmap mit Prioritäten und Zeitplänen. Klären Sie Zuständigkeiten: Was übernimmt Ihr Anbieter und was liegt in Ihrer Verantwortung?

- Erwägen Sie Managed Services: Prüfen Sie Sicherheitsdienstleistungen von Ihrem Anbieter oder Dritten. Bewerten Sie die Kosten im Vergleich zum Risiko eines möglichen Sicherheitsvorfalls.

- Bleiben Sie informiert: Melden Sie sich für Sicherheitsupdates an, besuchen Sie Webinare und nehmen Sie an Nutzerforen teil, um von anderen mit ähnlichen Herausforderungen zu lernen.

Beginnen Sie mit dem, was Sie umsetzen können, und verbessern Sie sich schrittweise. Ihr Anbieter sollte Ihr Partner auf diesem Weg sein.

Fazit: Die Sicherheit Ihrer Finanzdaten ist nicht verhandelbar

Mit den technologischen Fortschritten werden auch Cyberbedrohungen immer ausgefeilter – insbesondere mit dem Aufkommen der ChatGPT-Risiken. Die Absicherung Ihrer Buchhaltungssoftware ist für die Gesundheit und Integrität Ihres Unternehmens unverzichtbar.

Sicherheit ist ein fortlaufender Prozess, keine einmalige Sache. Ob Sie als Kleinunternehmer selbst die Buchhaltung machen oder als CFO eine große Finanzabteilung leiten, die Prinzipien bleiben gleich: Wachsamkeit, Schulung und Umsetzung sind Ihr Schutzschild gegen Cyberangriffe.

Denken Sie daran: Die Kosten für diese Sicherheitsmaßnahmen betragen nur einen Bruchteil dessen, was Sie eine Datenpanne kosten könnte – nicht nur finanziell, sondern auch in Bezug auf Ihren Ruf und das Vertrauen Ihrer Kunden.

Bereit, Ihre Buchhaltung gegen Cyberrisiken zu stärken und Bedrohungen immer einen Schritt voraus zu sein? Abonnieren Sie unseren kostenlosen Newsletter für praktische Sicherheitstipps, ausführliche Ratgeber und Einblicke von führenden Persönlichkeiten aus Finanzen und Cybersecurity, die die Buchhaltungsbranche mitgestalten.